Como implementar redes seguras e sensíveis ao tempo para a IIoT usando switches Ethernet gerenciados

Contributed By DigiKey's North American Editors

2024-01-16

A Internet das Coisas Industrial (IIoT) precisa de conectividade segura, em tempo real e com alta largura de banda para vários dispositivos. As redes IIoT na automação da Indústria 4.0, no gerenciamento de água, no processamento de petróleo e gás, no transporte, no gerenciamento dos serviços públicos de energia e em aplicações essenciais semelhantes também precisam de uma maneira eficiente e flexível de fornecer energia aos dispositivos e precisam de uma solução de conectividade com alta densidade de portas para suportar um grande número de dispositivos em um espaço mínimo. Os switches Ethernet gerenciados de última geração podem atender a essas necessidades e muito mais.

Os switches Ethernet gerenciados podem ser configurados e controlados remotamente, simplificando as implementações e atualizações da rede. Eles permitem uma variedade de arquiteturas de rede, como topologias em estrela e em linha com operação redundante, incluindo a conformidade com a norma IEC 62439-1, que se aplica a redes de automação de alta disponibilidade. Eles são compatíveis com os padrões IEEE 802.1 para Rede Sensível ao Tempo (TSN) e IEEE 802.3 para Alimentação via Ethernet (PoE) e PoE+.

Esses switches estão disponíveis com certificação do programa ISASecure para sistemas de automação e controle prontos para uso, com base na série de padrões 62443 da Sociedade Internacional de Automação/Comissão Eletrotécnica Internacional (ISA/IEC). Eles podem ser configurados com combinações de slots 10/100BASE TX/RJ45 para interconexões de cobre e slots com fator de forma pequeno plugável (SFP) de fibra óptica de velocidade tripla com velocidades ajustáveis de 100 Mb/s. (Mb/s), 1 Gb/s. (Gb/s), e 2,5 Gb/s.

Este artigo começa com uma breve análise da transição da pirâmide de automação na Indústria 3.0 para o pilar de automação na Indústria 4.0, analisa várias opções de implementação de redes para transportar tráfego urgente e não urgente e considera como a TSN se adequa e pode ser implementada. Em seguida, considera como a PoE e a PoE+ podem simplificar a alimentação de sensores, controles e outros dispositivos na IIoT e apresenta a importância da segurança, incluindo a certificação ISASecure e recursos avançados de segurança, como listas de controle de acesso (ACLs) com velocidade de conexão e prevenção automática de negação de serviço (DoS). Para finalizar, delineia os benefícios do uso de switches Ethernet gerenciados e apresenta vários exemplos de switches gerenciados BOBCAT da Hirschmann.

De pirâmide a pilar

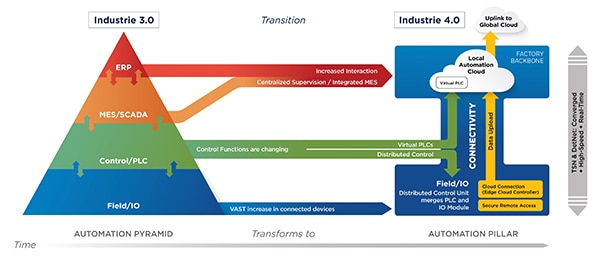

A mudança da arquitetura de fábrica em pirâmide da Indústria 3.0 para a arquitetura de pilares da Indústria 4.0 é a força motriz por trás do desenvolvimento da TSN. A pirâmide separou as funções da fábrica em uma hierarquia, desde o chão de fábrica até as funções centralizadas de controle e gerenciamento. A comunicação em tempo real é necessária, principalmente no nível mais baixo do chão de fábrica, onde os dados dos sensores controlam os processos de fabricação. Isso muda na Indústria 4.0.

O pilar de automação da Indústria 4.0 reduz o número de níveis de quatro para dois: o nível de campo e o backbone da fábrica. O nível de campo inclui um número cada vez maior de sensores e uma variedade crescente de controladores. Alguns controladores estão descendo do nível de controle da pirâmide/controlador lógico programável (CLP) para o nível de campo. Ao mesmo tempo, outras funções que antes estavam no nível de controle/CLP estão subindo para o backbone da fábrica, tornando-se CLPs virtuais junto com o sistema de execução de manufatura (MES), funções de controle de supervisão e aquisição de dados (SCADA) e planejamento de recursos empresariais (ERP).

A camada de conectividade une os níveis de campo e de backbone. A camada de conectividade e as redes em nível de campo devem fornecer comunicação de alta velocidade e baixa latência e ser capazes de transportar combinações de tráfego de baixa prioridade e tráfego de tempo crítico. A TSN atende a esse requisito ao permitir o tráfego de rede determinística em tempo real (DetNet) em redes Ethernet padrão (Figura 1).

Figura 1: a transição da pirâmide de automação para o pilar de automação requer o link de conectividade com a capacidade da TSN. (Imagem: Belden)

Figura 1: a transição da pirâmide de automação para o pilar de automação requer o link de conectividade com a capacidade da TSN. (Imagem: Belden)

Três configurações de TSN

O padrão IEEE 802.1 Ethernet detalha três configurações para a TSN: centralizada, descentralizada (também chamada de totalmente distribuída) e uma configuração híbrida com uma rede centralizada e usuários distribuídos. Em cada caso, a configuração é altamente automatizada para simplificar as implementações da TSN e começa com a identificação das funções da TSN suportadas em uma rede e a ativação da funcionalidade necessária. Nesse momento, o dispositivo de transmissão orador pode enviar informações sobre o fluxo de dados a ser transmitido. As três abordagens diferem em relação a como os requisitos do dispositivo e do fluxo de dados são tratados na rede.

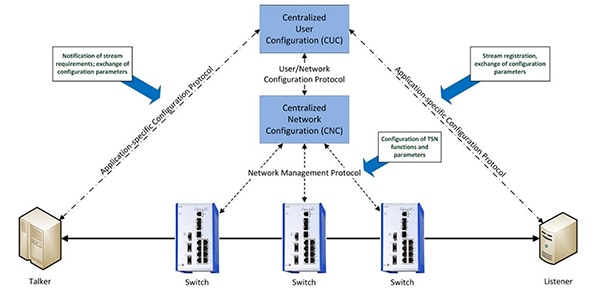

Na configuração centralizada, os oradores e ouvintes se comunicam por meio do dispositivo lógico de configuração centralizada de usuário (CUC). O CUC cria os requisitos de fluxo de dados com base nas informações do orador e do ouvinte e os envia ao dispositivo de configuração de rede centralizada (CNC). O CNC determina o intervalo de tempo para o próximo fluxo de dados com base em fatores como a topologia da rede e a disponibilidade de recursos, e envia as informações de configuração necessárias para os switches (Figura 2).

Figura 2: uma arquitetura de TSN centralizada usa o CUC para se conectar com o orador e o ouvinte, e o CNC para enviar informações de configuração aos switches. (Fonte da imagem: Belden)

Figura 2: uma arquitetura de TSN centralizada usa o CUC para se conectar com o orador e o ouvinte, e o CNC para enviar informações de configuração aos switches. (Fonte da imagem: Belden)

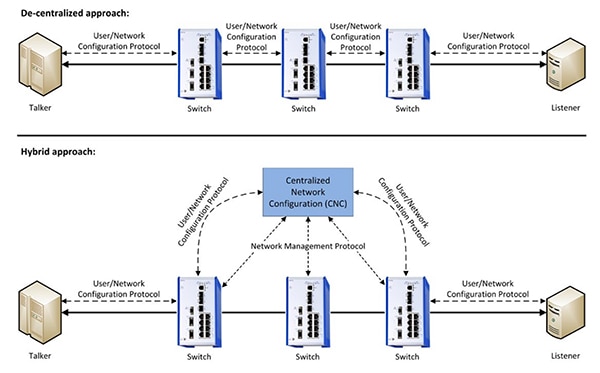

Na configuração descentralizada, o CUC e o CNC são eliminados e os requisitos do dispositivo são propagados pela rede com base nas informações de cada dispositivo. Na configuração híbrida, o CNC é usado para a configuração da TSN e os dispositivos orador e ouvinte compartilham seus requisitos por meio da rede (Figura 3). As abordagens centralizada e híbrida permitem que os switches de rede sejam configurados (gerenciados) de forma centralizada.

Figura 3: exemplos de configurações de TSN descentralizada (em cima) e híbrida (embaixo). (Fonte da imagem: Belden)

Figura 3: exemplos de configurações de TSN descentralizada (em cima) e híbrida (embaixo). (Fonte da imagem: Belden)

PoE e PoE+

A Alimentação via Ethernet (PoE) é um ótimo complemento para a TSN no pilar de automação da Indústria 4.0. Uma das forças motrizes da Indústria 4.0 é a IIoT, que consiste em muitos sensores, atuadores e controladores. A PoE foi desenvolvida para enfrentar os desafios de alimentar dispositivos de IIoT em uma fábrica ou em outra instalação.

A PoE suporta a transmissão simultânea de dados de alta velocidade (incluindo TSN) e energia em um único cabo de rede. Por exemplo, a alimentação de 48 VCC pode ser distribuída até 100 m por meio de um cabo CAT 5/5e usando a PoE. Além de simplificar as instalações de rede, a PoE simplifica a implementação de fonte de alimentação ininterrupta e fontes de energia redundantes, e pode melhorar a confiabilidade dos processos e equipamentos industriais.

A PoE usa dois tipos de dispositivos: equipamentos de fonte de energia (PSE), que injetam energia na rede, e dispositivos alimentados (PDs), que extraem e usam a energia. Há dois tipos de PoE. A PoE básica pode fornecer no máximo 15,4 W para um PD. A PoE+ é um desenvolvimento recente que pode fornecer até 30 W para um PD.

Segurança de rede

A ISA e a IEC desenvolveram uma série de padrões para sistemas de controle e automação industrial (IACS). A série ISA/IEC 62443 inclui quatro seções. A Seção 4 se aplica aos fornecedores de dispositivos. Os dispositivos certificados pela IEC 62443-4-2 foram avaliados de forma independente e são seguros desde o projeto, incluindo as práticas recomendadas de segurança cibernética. Duas ferramentas importantes para a segurança dos IACS são as listas de controle de acesso (ACLs) e a proteção contra ataques de negação de serviço (DoS). Em ambos os casos, há várias abordagens disponíveis para os engenheiros de rede.

As ACLs são usadas para permitir ou negar o tráfego que entra ou sai das interfaces de rede. Uma vantagem do uso de ACLs é que elas operam na velocidade da rede e não afetam a taxa de transferência de dados, uma consideração importante nas implementações de TSN. O HiOS da Hirschmann divide as ACLs em três categorias:

As ACLs básicas para tráfego TCP/IP têm um número mínimo de opções de configuração para definir regras de permissão, como "o dispositivo A só pode se comunicar com este grupo de dispositivos", "o dispositivo A só pode enviar tipos específicos de informações para o dispositivo B" ou "o dispositivo A não pode se comunicar com o dispositivo B". O uso de ACLs básicas pode simplificar e acelerar as implementações.

As ACLs avançadas para tráfego TCP/IP também estão disponíveis e oferecem um controle mais granular. O tráfego pode ser permitido ou negado com base em sua prioridade, em sinalizadores definidos nos cabeçalhos e em outros critérios. Algumas regras podem ser aplicadas somente em determinados horários do dia. O tráfego pode ser espelhado em outra porta para monitoramento ou análise. Tipos específicos de tráfego podem ser forçados para uma porta definida, independentemente de seu destino original.

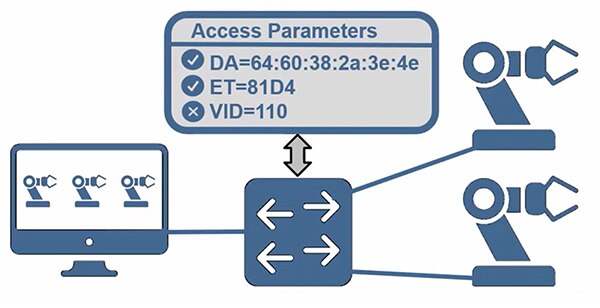

Alguns dispositivos IACS não usam TCP/IP, e o HiOS também permite que as ACLs sejam definidas no nível do pacote Ethernet com base no endereçamento de controle de acesso à mídia (MAC). Essas ACLs em nível de MAC podem permitir a filtragem com base em uma série de critérios, incluindo o tipo de tráfego, a hora do dia, o endereço MAC de origem ou destino e assim por diante (Figura 4).

Figura 4: as ACLs em nível de MAC podem ser usadas em dispositivos que não usam TCP/IP. (Fonte da imagem: Belden)

Figura 4: as ACLs em nível de MAC podem ser usadas em dispositivos que não usam TCP/IP. (Fonte da imagem: Belden)

Embora as ACLs devam ser configuradas, a prevenção de DoS geralmente é incorporada aos dispositivos e implementada automaticamente. Ela pode lidar com ataques por TCP/IP, TCP/UDP legado e protocolo de mensagem de controle da Internet (ICMP). Nos casos de TCP/IP e TCP/UDP, os ataques DoS assumem várias formas relacionadas à pilha de protocolos, ou seja, enviam ao dispositivo atacado pacotes que não estão em conformidade com o padrão. Ou um pacote de dados pode ser enviado ao dispositivo sob ataque usando o endereço IP do dispositivo, o que pode causar um loop infinito de respostas. Os switches Ethernet podem se proteger e proteger os dispositivos legados em uma rede, filtrando automaticamente os pacotes de dados maliciosos.

Outro ataque comum de DoS ocorre por meio de um ping ICMP. Os pings têm o objetivo de identificar a disponibilidade do dispositivo e os tempos de resposta em uma rede, mas também podem ser usados para ataques de DoS. Por exemplo, o invasor pode enviar um ping com uma carga útil grande o suficiente para causar uma sobrecarga de buffer no dispositivo receptor, causando o travamento da pilha de protocolos. Os switches Ethernet gerenciados atuais podem se proteger automaticamente contra ataques DoS baseados em ICMP.

Switches gerenciados

Os switches Ethernet gerenciados BOBCAT da Hirschmann suportam TSN e apresentam recursos de largura de banda expandida, ajustando os SFPs de 1 a 2,5 Gb/s sem alterar o switch. Eles têm alta densidade de portas, com até 24 portas em uma única unidade, e opções de portas SFP ou de uplink de cobre disponíveis (Figura 5). Inclui outros recursos:

- Certificação ISASecure CSA/IEC 62443-4-2, incluindo ACLs e prevenção automática de DoS

- Suporta até 240 W em 8 portas PoE/PoE+ sem compartilhamento de carga

- Faixa de temperatura operacional ambiente padrão de 0 °C a +60 °C e modelos de temperatura estendida que operam de -40 °C a +70 °C

- Modelos que apresentam aprovação de acordo com a norma ISA12.12.01 para uso em locais perigosos

Figura 5: os switches Ethernet gerenciados BOBCAT estão disponíveis em uma variedade de configurações. (Fonte da imagem: Hirschmann)

Figura 5: os switches Ethernet gerenciados BOBCAT estão disponíveis em uma variedade de configurações. (Fonte da imagem: Hirschmann)

Os exemplos de switches BOBCAT da Hirschmann incluem:

- BRS20-4TX com quatro portas 10/100 BASE TX/RJ45 classificadas para temperaturas ambiente de 0°C a +60°C

- BRS20-4TX/2FX com quatro portas 10/100 BASE TX/RJ45 e duas portas de fibra de 100 Mbit/s, classificadas para temperaturas ambiente de 0°C a +60°C

- BRS20-4TX/2SFP-EEC-HL com quatro portas 10/100 BASE TX/RJ45 e duas portas de fibra de 100 Mbit/s, classificadas para temperaturas ambiente de -40°C a +70°C e aprovação de acordo com a norma ISA12.12.01 para uso em locais perigosos

- BRS20-4TX/2SFP-HL com quatro portas 10/100 BASE TX/RJ45 e duas portas de fibra de 100 Mbit/s, classificadas para temperaturas ambientes de 0°C a +60°C e aprovação de acordo com a norma ISA12.12.01 para uso em locais perigosos

- BRS30-12TX com oito portas 10/100 BASE TX/RJ45 e quatro portas de fibra de 100 Mbit/s, classificadas para temperaturas ambiente de 0°C a +60°C

- BRS30-16TX/4SFP com dezesseis portas 10/100 BASE TX/RJ45 e quatro portas de fibra de 100 Mbit/s, classificadas para temperaturas ambiente de 0°C a +60°C

Resumo

Estão disponíveis switches Ethernet gerenciados que suportam TSN, PoE e PoE+, oferecem altos níveis de segurança cibernética e fornecem a conectividade de alta largura de banda necessária para a IIoT e a estrutura de rede de pilar da Indústria 4.0. Esses switches são fáceis de configurar, têm altas densidades de portas, possuem recursos de temperatura operacional estendida e estão disponíveis em versões aprovadas pela ISA12.12.01 para uso em locais perigosos.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.